IT Security Beratung

aus dem Chiemgau

Sicherheit für Ihr Unternehmen

- Sicherheitsregularien erfüllen und Strafen vermeiden

- Sicher vor Cyberangriffen und Ausfällen schützen

- Mehr Zeit für das Kerngeschäft haben

Wie steht's um Ihre Compliance?

Erfüllen Sie mit der IT-Infrastruktur in Ihrem Unternehmen die gesetzlichen Compliance-Anforderungen an die IT-Sicherheit?

Verschiedene Gesetze, wie beispielsweise die NIS-2-Richtlinie, geben mittelständischen Unternehmen vor, wie sie ihre IT schützen sollen. Werden die dafür notwendigen Maßnahmen nicht erfüllt, drohen Mahnungen und Strafen, die den verantwortenden Geschäftsführer persönlich betreffen. Doch wissen Sie, von welchen Vorgaben Ihr Unternehmen betroffen ist und wie Sie diese erfüllen? Wie gut haben Sie Ihre kritische Infrastruktur im Blick?

Gleichzeitig kostet es Zeit, Personal und Geld, die entsprechenden Sicherheitsmaßnahmen einzuleiten und die Governance Vorgaben umzusetzen. Unabhängig von den gesetzlichen Anforderungen: Wie resilient sollte Ihre IT im Falle eines Cyberangriffs sein? Wie reagieren Sie bei Systemausfällen und Hardwaredefekten?

Wenn Sie die gestellten Fragen bisher nicht beantworten können, legen wir Ihnen eine IT-Security Beratung nahe - zum Schutz Ihres Unternehmens und für mehr Sicherheitsgefühl für Sie.

VORTEILE

IT-Sicherheit mit Weitsicht

Wir wachen über Ihre IT.

Sie konzentrieren sich auf Ihr Kerngeschäft.

Sie möchten, dass Ihre IT einfach funktioniert und Sie sich auf Ihr Unternehmen konzentrieren können? Genau deshalb haben wir unsere Dienstleistungen entwickelt und bieten uns als Ihr externer Informationssicherheits-Beauftragter (ISB) an.

Damit Sie ...

Mehr Zeit für das eigentliche Geschäftsmodell haben

Aufwand für interne IT reduzieren

Sicherheitsstandards (z.B. ISO27001) erfüllen

Klarheit über regulatorische Vorgaben (z.B. NIS-2) haben

Sicher sein können, dass Ihre IT-Security funktioniert

Sich um nichts kümmern müssen

Für den Notfall klare Pläne und Prozesse definiert und getestet (z.B. Backup-Wiederherstellung) haben

Die Richtlinien des Datenschutzes (DSGVO) klar befolgen

ABLAUF

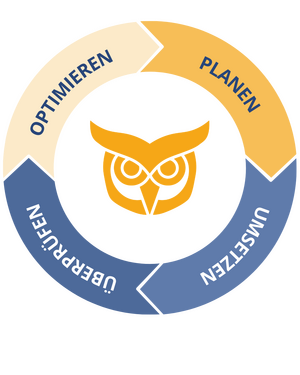

Das OWL-Prinzip für ständige IT-Sicherheit

Wie wir ständige Sicherheit garantieren

Wir unterstützen unsere Kunden anhand unseres OWL-Prinzips in einem kontinuierlichen System und proaktiv mit maßgeschneiderten Lösungen.

Ablauf unserer IT-Sicherheitsberatung

- In einem gemeinsamen Workshoptermin mit Ihren Entscheidungsträgern erfassen wir gemeinsam und ganzheitlich den Status Ihrer Informationssicherheit.

- Wir nutzen strukturierte Fragebögen und erarbeiten mit Ihnen die relevanten Anforderungen.

- Auf Wunsch führen wir zusätzlich eine Schwachstellenanalyse (Vulnerability Scan) Ihrer Umgebung durch.

- Bereits drei Werktage später erhalten Sie konkrete Handlungsempfehlungen – individuell auf Ihr Unternehmen zugeschnitten.

- Zusammen verschaffen wir uns einen Überblick über Ihre Umgebung – inklusive Ihrer internen Abläufe, der verwendeten IT und der bereits vorhandenen Richtlinien.

- Unsere Risikoanalyse identifiziert nicht nur potenzielle Schwachstellen, sondern zeigt vor allem auf, wo wir gezielt ansetzten können.

- Gemeinsam entwickeln wir konkrete und praxisnahe Schutzmaßnahmen, um Ihre IT-Sicherheit nachhaltig zu verbessern.

- Auf Basis Ihrer verfügbaren Ressourcen erstellen wir eine für Sie passende Planung zur Umsetzung der definierten Maßnahmen.

- Wir erstellen oder überarbeiten Ihre Richtlinien und Sicherheitsdokumentationen – ganz nach Ihrem Bedarf.

- Wir unterstützen Sie bei der Konfiguration Ihrer Systeme.

- Durch regelmäßige Schulungen und Awareness-Trainings stärken wir das Sicherheitsbewusstsein Ihrer Mitarbeitenden.

- Bei technischen Umsetzungen stehen wir Ihnen aktiv zur Seite – für eine effektive und praxisnahe Umsetzung aller Maßnahmen.

- Wir begleiten Sie langfristig bei der kontinuierlichen Verbesserung Ihrer IT-Sicherheit.

- Im Rahmen unseres Managed Service definieren wir gemeinsam Leistungskennzahlen (KPIs) zur nachhaltigen Entwicklung.

- Sie erhalten ein monatliches Kontingent zur Unterstützung durch unsere Experten – z. B. Externer ISB (vCISO), Security Architect und Projektleitung.

- In regelmäßigen Terminen mit Ihren Verantwortlichen stimmen wir die erreichten Fortschritte, sowie das weitere Vorgehen ab.

Ihr erster Schritt zu mehr Sicherheit für Ihr Unternehmen

Fragen Sie Ihre IT-Security-Beratung an und erhalten Sie erste Einblicke, wie sicher Ihre IT-Infrastruktur aktuell ist.

ANALYSEN

Security Scans für IT-Verantwortliche

Sie wissen bereits, welche Security Audits Sie benötigen?

Unsere Analyse-Produkte im Überblick:

STRIX Light oder Full

IT-Infrastruktur Scan

Scan Ihrer gesamten IT-Infrastruktur, wie Endgeräte, Server, Cloud Umgebung wie M365 und Azure, sowie Ihres AD‘s auf Sicherheitslücken. Die identifizierten Risiken erhalten Sie in einem objektiven und übersichtlichen Bericht aufbereitet.

OTUS

Azure Infrastructure Scan

Agentenlose und automatisierte Prüfung Ihrer Azure Infrastruktur, sowie Entra ID. Sie erhalten eine priorisierte Liste mit klaren Handlungsempfehlungen inklusive eines Schaubilds Ihrer Azure Umgebung und Angriffspfaden.

ASIO

Automatisierter Pentest

Durch automatisierte Penetration-Tests und kontrollierte Angriffssimulationen erhalten Sie ein präzises Bild Ihrer Angriffsfläche und klare Prioritäten für wirksame Verbesserungen, ganz aus der Perspektive eines Angreifers.

OWL

Orientierung, Wegbereitung & Lebenszyklus

Managed Security Service: Sie erhalten einen Überblick Ihrer Cybersecurity Strategie, Ihre Mitarbeitenden werden geschult sowie Ihre Systeme effizient optimiert. Anschließend begleiten wir Sie dauerhaft bei Weiterentwicklung und Verbesserung Ihrer Cybersecurity Strategie.

UNSER TEAM

IT Security Experten und erfahrene Consultants an Ihrer Seite

Wir verbinden Technik mit Wirtschaftlichkeit, komplexe Geschäftsprozesse mit klaren Sicherheitsanforderungen, individuelle Strategien mit pragmatischer Umsetzung.

Sebastian Knittler

Abteilung Cybersecurity

ISB / CISO

Konzentriert sich auf die Verbindung von Cybersicherheit, Technologieberatung und organisatorischer Resilienz

Hilft Unternehmen dabei, digitale Transformation sicher umzusetzen und ihre IT-Strukturen gegen Cyberbedrohungen zu stärken.

Stefan Baumgärtner

Abteilung Technik & Analyse

IT-Security-Consultant

Business-Computer Scientist mit einem tiefen Verständnis für die technischen Analysen und Umsetzungen in Verbindung von Technologie und Geschäftsprozessen.

Santi

Activity Manager

Organisiert spontane Play-Breaks, boostet die Kreativität mit Streicheleinheiten und sorgt für Work-Life-Balance durch obligatorische Bewegungspausen.

Lizzy

Security-Hund-Expertin

Energiegeladener Security-Hund wacht sie wachsam über das Büro, hebt die Stimmung und sorgt für höchste Alarmbereitschaft.

Unsere Partner

FAQ

Häufig gestellte Fragen zur IT Security Beratung

Unser Standort befindet sich im schönen Chiemgau in Bayern. Dort unterstützen wir Unternehmen unterschiedlicher Branchen. Wir sind darüber hinaus überregional tätig. Bei einer Zusammenarbeit kommen wir zu Ihnen ins Unternehmen, um uns ein genaues Bild Ihrer IT zu verschaffen.

Sie brauchen nichts vorbereiten. Wenn Sie IT-Verantwortliche haben, sollten diese beim Gespräch dabei sein.

Ja, das ist eines unserer beliebten Analyse-Produkte.

Ja, wir sehen den Datenschutz (DSGVO) als essenziellen Bestandteil einer ganzheitlichen Informationssicherheitsberatung.

Sie können mit uns Ihren externen IT-Sicherheitsbeauftragten buchen. Eine Rechtsberatung dürfen wir keine anbieten. Dazu arbeiten wir mit erfahrenen Rechtsanwälten zusammen, die wir Ihnen bei Bedarf gerne empfehlen.

Wir arbeiten in insgesamt 18 verschiedenen Branchen und haben für diese spezielle IT-Sicherheitslösungen ausgearbeitet.

Dafür sind wir für Sie da. Melden Sie sich am besten umgehend bei uns. Nehmen Sie jetzt Kontakt mit uns auf.

Es handelt sich bei NIS2 um eine EU-Richtlinie, die Cybersicherheitsstandards für Unternehmen vorgibt. Insbesondere Unternehmen mit mindestens 50 Mitarbeitenden und 10 Millionen Euro Umsatz in bestimmten Branchen sind betroffen. Sie sind unsicher, ob Sie betroffen sind und welche Anforderungen Sie mit Ihrem Unternehmen erfüllen müssen? Wir beraten Sie gerne dazu.

Ja, wir werden bei einer Zusammenarbeit zunächst genau analysieren, welche Anforderungen es zu erfüllen gilt, planen dann das ISMS und setzen dieses in Ihrem Unternehmen um. Dazu nehmen wir auch die Schulung Ihrer Mitarbeitenden vor.

Ja, buchen Sie Sebastian Knittler in unserem Team als Ihren externen Informationssicherheitsbeauftragten.

Ja, wir unterstützen beim gesamten Prozess von der Beantragung bis zur Durchführung.

AKTUELLES

NIS-2: Die Hälfte der deutschen Unternehmen hat noch nie davon gehört

Auf dem 21. BSI-Sicherheitskongress wurde deutlich, wie weit die NIS-2-Umsetzung in Deutschland hinter den Erwartungen zurückbleibt. Knapp die Hälfte der deutschen Unternehmen kennt die Richtlinie noch nicht einmal – und ein Teil der betroffenen Firmen verweigert die Registrierung bewusst. Was das bedeutet und warum Abwarten keine gute Strategie ist, lesen Sie hier.

Weiterlesen … NIS-2: Die Hälfte der deutschen Unternehmen hat noch nie davon gehört

KONTAKT

Ihre Anfrage:

Der erste Schritt zu mehr Sicherheit

Erfahren Sie in einem unverbindlichen Beratungsgespräch eine erste Einschätzung Ihrer Informationssicherheit und lernen Sie unsere Arbeitsweise kennen - pragmatisch, produktiv, sicher!

Wir sind für Sie erreichbar: